Sie sind überall, sehr zur Freude der Smartphonenutzer. Doch sie sind auch eine Gefahr für die eigenen Zugangsdaten und Accounts.

“Ich habe keine wichtigen Daten online.” – “Soll doch jeder meine Fotos sehen.” – “Mit meinen Daten kann eh niemand etwas anfangen.” Das sind die typischen Antworten, wenn es um Accountsicherheit geht. Natürlich, niemand hinterlegt bei Facebook seine TAN für Onlineüerweisungen oder die PIN des eigenen Smartphones, aber das erwartet auch niemand, Betrüger würden sich wahrscheinlich totlachen, wenn dies so wäre.

(Bildquelle: Rainer Sturm / pixelio.de)

Betrüger geben sich bereits mit einfachen Accountdaten zufrieden, anhand deren man Accounts durchsuchen und kompromittieren kann.

Darum sind öffentliche Netze und Geräte gefährlich

Ohne den Teufel an die Wand malen zu wollen: öffentliche (Gratis)WLAN-Netze können Gefahren bergen. Nicht jedes Netz muss vertrauenswürdig sein.

Es gibt verschiedene Gefahren, die in unbekannten Netzen lauern können.

Netzwerksniffer

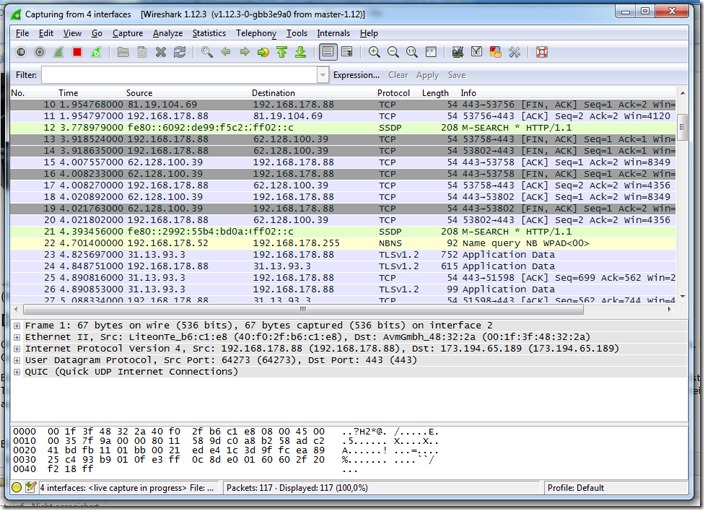

Eine dieser Gefahren in unbekannten Netzen sind Netzwerksniffer. Ein legales Werkzeug, welches auch unter Netzwerkadministratoren recht beliebt ist, ist zum Beispiel das Tool Wireshark. Wenn es auf dem Gateway des Netzes installiert ist, kann Wireshark den gesamten Netzwerkverkehr abhören, protokollieren und diesen sehr leicht filtern und auswerten.

Ein solcher Sniffer kann nun alle Verbindungen und gesendeten Daten darstellen, Nutzernamen, Klartextpasswörter und angesurfte Seiten sind kein Geheimnis und der Internetnutzer bekommt nichts von der Protokollierung mit, da es sich weder um einen Virus, noch um einen Eindringling handelt. Unverschlüsselter Datenverkehr wird hier zum fatalen Verhängnis

Man in the Middle

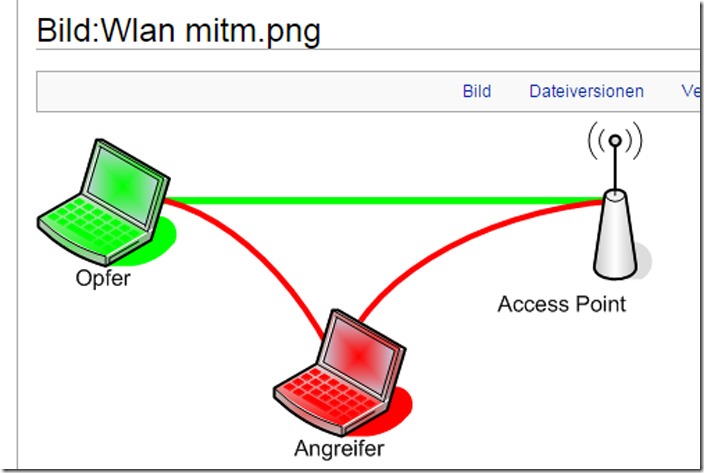

Es muss nicht unbedingt das öffentliche Netzwerk böse sein, es können auch die Teilnehmer, welche in dem Netzwerk angemeldet sind, die Aggressoren sein. Dabei legt es ein Netzwerkteilnehmer darauf an, unbemerkt in die Kommunikationsmitte zwischen zwei andere Kommunikationspartner zu treten und den gesamten Netzwerkverkehr abzuhören und sogar zu manipulieren.

(Screenshot: Winfwiki)

Selbst wenn man in einem vertrauenswürdigen öffentlichen Netzwerk unterwegs ist, kann ein Angreifer in dieser Stellung den Netzwerkverkehr abhören. Dies funktioniert zum Beispiel, indem der Angreifer sich schneller als das legitime Gateway als ein Gateway ausgibt.

Die absolute Sünde

Gebe niemals auf fremden Geräten in fremden Netzen Zugangsdaten ein! Niemals – never ever! Da kann man gleich seine Daten auf einen Zettel schreiben und offen liegen lassen.

Neben den bereits beschriebenen Gefahren können hier installierte Keylogger völlig problemfrei jede Tastatureingabe abspeichern. Da nutzen dann weder starke Passwörter, noch deren verschlüsselte Übertragung etwas.

Mir passiert das nicht

Um es nochmal in Erinnerung zu rufen: “Ich habe keine wichtigen Daten online.” – “Soll doch jeder meine Fotos sehen.” – “Mit meinen Daten kann eh niemand etwas anfangen.”

Man hat vielleicht nicht immer wichtige Daten online, aber was ist, wenn andere den Account missbrauchen und Daten online ablegen? Zu diesem Gedanken haben wir ein kleines unterhaltsames Video gefunden (Anmerkung: es ist ein Werbevideo, ZDDK / Mimikama steht in keiner Verbindung zu der werbenden Firma).

Autor: Andre, mimikama.org

Unterstütze jetzt Mimikama – Für Wahrheit und Demokratie! Gründlicher Recherchen und das Bekämpfen von Falschinformationen sind heute wichtiger für unsere Demokratie als jemals zuvor. Unsere Inhalte sind frei zugänglich, weil jeder das Recht auf verlässliche Informationen hat. Unterstützen Sie Mimikama

Mehr von Mimikama

Hinweise: 1) Dieser Inhalt gibt den Stand der Dinge wieder, der zum Zeitpunkt der Veröffentlichung aktuell war. Die Wiedergabe einzelner Bilder, Screenshots, Einbettungen oder Videosequenzen dient zur Auseinandersetzung der Sache mit dem Thema.

2) Einzelne Beiträge entstanden durch den Einsatz von maschineller Hilfe und wurde vor der Publikation gewissenhaft von der Mimikama-Redaktion kontrolliert. (Begründung)