Im digitalen Zeitalter, in dem Online-Transaktionen alltäglich sind, hat sich eine neue Betrugsmasche entwickelt, die sowohl Privatpersonen als auch Unternehmen betrifft. Kriminelle versenden massenhaft E-Mails mit dem Betreff „Questionable Transaction on Credit Card – Need Explanation“, um ahnungslose Empfänger in die Falle zu locken. Diese Nachrichten, die angeblich von verunsicherten Karteninhabern wie einer fiktiven „Chanelle Kunze“ stammen, behaupten, eine nicht autorisierte Transaktion entdeckt zu haben. Die Bitte um Klärung klingt harmlos, ist aber der erste Schritt eines ausgeklügelten Betrugsversuchs.

Der Betrug hinter der freundlichen Anfrage

Die Betrugsmasche beginnt mit einer freundlichen Bitte, eine angeblich fehlerhafte Kreditkartenbuchung zu überprüfen.

Hi there,

I recently stumbled upon a surprising transaction on my account. I didn’t approve this transaction.

May you please examine and provide details at your soonest opportunity? If necessary, I’m more than willing to offer additional information.

I cordially request your collaboration in resolving this matter with my bank for a prompt resolution.

Appreciate your prompt assistance.

Sincerely,

Chanelle Kunze

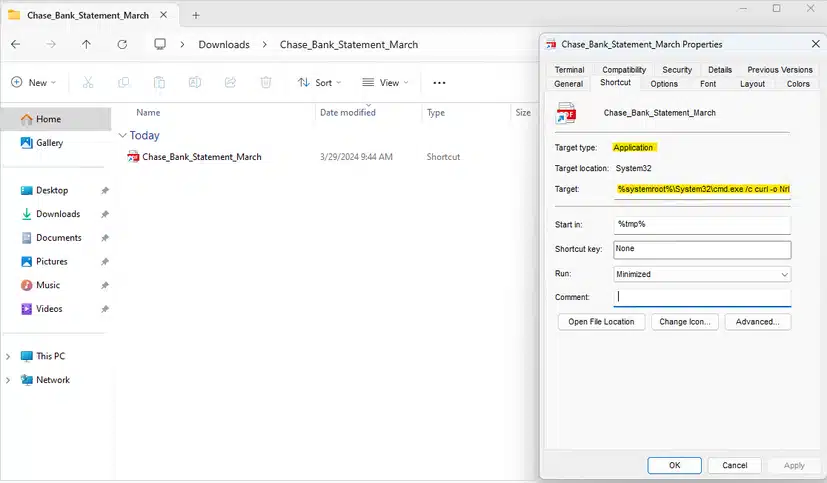

Antwortet das Unternehmen auf diese erste Nachricht, folgt kurz darauf eine weitere E-Mail. Diesmal bieten die Betrüger an, einen Kontoauszug als Beweis einzureichen, allerdings über einen betrügerischen Link, hinter dem sich Schadsoftware verbirgt.

Hello,

I am contacting you again about a weird charge on my credit card coming from your service.

Please see attached a piece of my banking statement showing the transaction I am doubt about, I am confident this charge is an error as it was not confirmed by me.

I look forward to a quick resolution to this problem. Do not hesitate to touch me if more information needed.

Sent using Google Pixel 8: [betrügerischer Link]Chanelle Kunze

Neugier oder Hilfsbereitschaft können so zur ungewollten Installation von Schadsoftware führen, die den Kriminellen Zugang zum Computer des Opfers verschafft.

Erkennungsmerkmale betrügerischer Anfragen

Um nicht Opfer solcher Betrugsversuche zu werden, ist es wichtig, die Warnsignale zu erkennen. Dazu gehört Skepsis gegenüber E-Mails, die zur Verifizierung von Transaktionen auffordern, insbesondere wenn sie dazu auffordern, Dateien herunterzuladen oder Links zu folgen. Eine echte Anfrage würde in den seltensten Fällen auf diesem Weg nach solch sensiblen Informationen fragen. Darüber hinaus bietet die Überprüfung verdächtiger Dateien auf Plattformen wie virustotal.com eine zusätzliche Sicherheitsebene, um potenzielle Bedrohungen zu identifizieren.

Prävention und Schutzmaßnahmen

Die beste Verteidigung gegen solche Betrugsversuche ist Aufklärung und Vorsicht. Überprüfen Sie die Echtheit jeder Anfrage, indem Sie den Absender direkt über offizielle Kanäle kontaktieren, anstatt auf Links oder Anhänge in verdächtigen E-Mails zu klicken. Außerdem sollten Sie keine unbekannten Dateien herunterladen oder öffnen, insbesondere wenn es sich um ZIP- oder RAR-Dateien handelt. Sollte Ihr Gerät bereits mit Schadsoftware infiziert sein, ist es wichtig, schnell zu handeln und professionelle Hilfe in Anspruch zu nehmen, um weiteren Schaden abzuwenden.

Fragen und Antworten zum Schutz vor Internetbetrug:

Frage 1: Wie kann ich betrügerische E-Mails erkennen?

Antwort 1: Achten Sie auf unerwartete Aufforderungen, überprüfen Sie den Absender und seien Sie vorsichtig, wenn Sie aufgefordert werden, Dateien herunterzuladen oder Links zu folgen.

Frage 2: Was soll ich tun, wenn ich eine verdächtige E-Mail erhalte?

Antwort 2: Reagieren Sie nicht direkt. Verifizieren Sie die Anfrage über offizielle Kanäle und nutzen Sie Dienste wie virustotal.com, um Anhänge zu überprüfen.

Frage 3: Wie verhalte ich mich, wenn ich Schadsoftware heruntergeladen habe?

Antwort 3: Trennen Sie Ihr Gerät sofort vom Internet, führen Sie einen vollständigen Virenscan durch und lassen Sie es professionell säubern.

Frage 4: Wie kann ich mein Unternehmen vor solchen Angriffen schützen?

Antwort 4: Schulen Sie Ihre Mitarbeiterinnen und Mitarbeiter im Umgang mit Phishing-Versuchen und investieren Sie in gute Sicherheitssoftware.

Frage 5: Warum sind diese Betrugsversuche so erfolgreich?

Antwort 5: Die Täter nutzen die Neugier und Hilfsbereitschaft der Menschen geschickt aus und tarnen sie als legitime Anfragen.

Fazit

Diese Betrugsversuche zeigen, wie wichtig es ist, wachsam zu sein und sich über die Methoden der Cyberkriminellen zu informieren. Indem Sie verdächtige Mitteilungen hinterfragen, keine unbekannten Anhänge öffnen und sich über die neuesten Sicherheitspraktiken informieren, können Sie sich und Ihr Unternehmen wirksam schützen.

Wir laden Sie ein, den Mimikama-Newsletter unter https://www.mimikama.org/mimikama-newsletter/ zu abonnieren und unsere Online-Vorträge und Workshops unter https://www.mimikama.education/online-vortrag-von-mimikama/ zu besuchen, um Ihr Wissen über Cybersicherheit zu erweitern.

Quelle: watchlist-internet

Lesen Sie auch:

Hinweise: 1) Dieser Inhalt gibt den Stand der Dinge wieder, der zum Zeitpunkt der Veröffentlichung aktuell war. Die Wiedergabe einzelner Bilder, Screenshots, Einbettungen oder Videosequenzen dient zur Auseinandersetzung der Sache mit dem Thema.

2) Einzelne Beiträge entstanden durch den Einsatz von maschineller Hilfe und wurde vor der Publikation gewissenhaft von der Mimikama-Redaktion kontrolliert. (Begründung)