In einem alarmierenden Trend haben Forscher von ESET einen signifikanten Anstieg an Angriffen durch die sogenannte AceCryptor-Malware festgestellt. Im Laufe des letzten Jahres hat sich die Anzahl der Attacken verdreifacht, wobei 42.000 ESET Nutzer weltweit betroffen waren. Insbesondere Unternehmen in Zentraleuropa und Spanien wurden Ziel dieser hoch entwickelten Cyberangriffe. Die Hacker nutzen dabei eine Kombination aus dem Remote-Access-Tool (RAT) Rescoms und AceCryptor, einer Tarn-Software, um Zugangsdaten von Unternehmens-E-Mail- und Browser-Konten auszuspähen.

AceCryptor und Rescoms – Ratten mit Tarntechnologie

AceCryptor, bekannt als Cryptor-as-a-Service (CaaS), schützt Malware vor Erkennung durch Sicherheitssoftware, indem es verschiedene Techniken einsetzt, die Analyse und Debugging erschweren. Diese Technologie, gepaart mit Rescoms – einem RAT, das für die Fernsteuerung und Überwachung von Systemen verwendet wird –, ermöglicht es Angreifern, unbemerkt schadhafte Software zu verbreiten. Die Kombination dieser Technologien stellt eine ernstzunehmende Bedrohung dar, da sie Hackern erweiterten Zugriff auf die Systeme ihrer Opfer gewährt und somit das Risiko weiterer Angriffe, wie Ransomware, erhöht.

Verbreitung über täuschend echt aussehende Spam-Mails

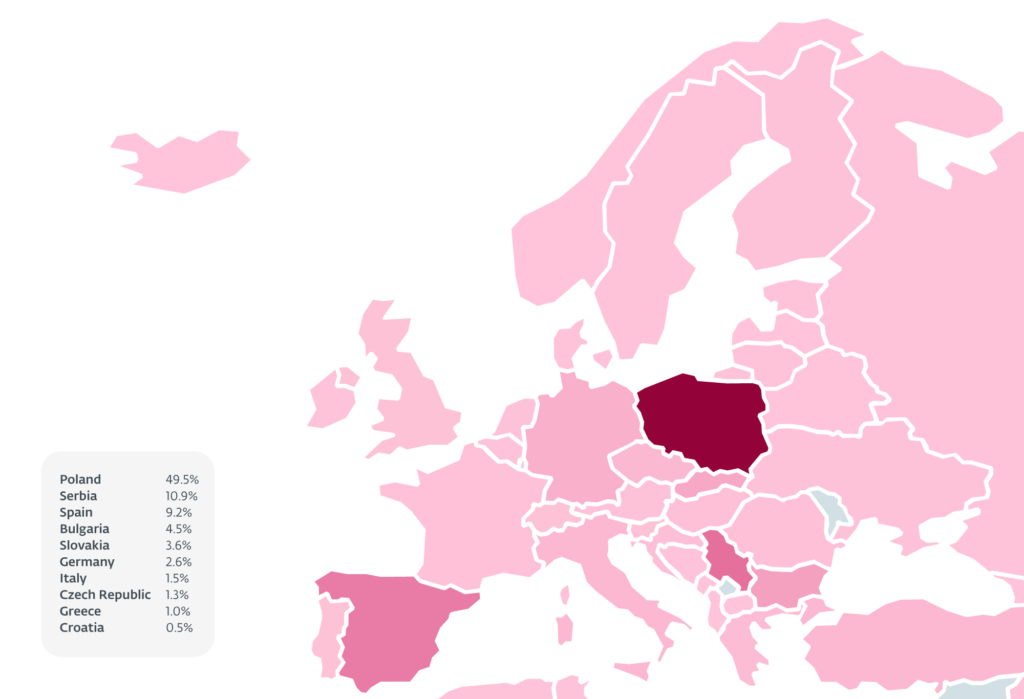

Eine der auffälligsten Methoden der Cyberkriminellen ist die Verbreitung ihrer Malware durch täuschend echt wirkende Spam-Mails. Diese E-Mails, oft spezifisch auf Unternehmen in bestimmten Ländern wie Polen, der Slowakei, Bulgarien, Serbien und Spanien zugeschnitten, nutzen recherchierte Informationen über Firmennamen und Mitarbeiter, um Glaubwürdigkeit vorzutäuschen.

Diese Strategie erhöht die Wahrscheinlichkeit, dass Empfänger die bösartigen Anhänge öffnen und somit unwissentlich die Kontrolle über ihre Systeme an die Angreifer abgeben.

Zielländer der Hacker änderten sich im Laufe von 2023

Während zu Beginn des Jahres 2023 vor allem Länder wie Peru, Mexiko, Ägypten und die Türkei betroffen waren, verlagerte sich der Fokus der Angreifer in der zweiten Jahreshälfte auf europäische Staaten. Die in diesen Angriffen verwendeten AceCryptor-Proben enthielten meist die Malware-Familien Rescoms und SmokeLoader, letztere eine Backdoor, die es Angreifern ermöglicht, weitere Malware nachzuladen. Diese geografische Verschiebung der Angriffsziele unterstreicht die Flexibilität und das Anpassungsvermögen der Cyberkriminellen.

Fragen und Antworten zu Malware:

Was können Unternehmen tun, um sich zu schützen? Unternehmen sollten nicht nur auf fortschrittliche Sicherheitssoftware setzen, sondern auch ihre Mitarbeiter regelmäßig schulen, um sie für die Gefahren von Spam-Mails und die Risiken beim Öffnen von Anhängen zu sensibilisieren. Zudem ist es essenziell, Systeme regelmäßig zu aktualisieren und zu patchen, um Sicherheitslücken zu schließen.

Welche Rolle spielen Endnutzer bei der Prävention von Cyberangriffen? Endnutzer spielen eine entscheidende Rolle bei der Abwehr von Cyberangriffen. Durch ein erhöhtes Bewusstsein für die Gefahren von Phishing-Mails und die Wichtigkeit sicherer Passwörter können sie dazu beitragen, das Risiko erfolgreicher Angriffe zu verringern.

Abschließend ist es von größter Bedeutung, dass sowohl Unternehmen als auch Einzelpersonen stets auf der Hut vor neuen Cyberbedrohungen sind und proaktive Maßnahmen ergreifen, um ihre Daten und Systeme zu schützen.

Quelle: welivesecurity

Melden Sie sich für den Mimikama-Newsletter an, um auf dem Laufenden zu bleiben: Mimikama Newsletter und nehmen Sie an Online-Vorträgen und Workshops teil: Online-Vorträge von Mimikama.

Lesen Sie auch:

Hinweise: 1) Dieser Inhalt gibt den Stand der Dinge wieder, der zum Zeitpunkt der Veröffentlichung aktuell war. Die Wiedergabe einzelner Bilder, Screenshots, Einbettungen oder Videosequenzen dient zur Auseinandersetzung der Sache mit dem Thema.

2) Einzelne Beiträge entstanden durch den Einsatz von maschineller Hilfe und wurde vor der Publikation gewissenhaft von der Mimikama-Redaktion kontrolliert. (Begründung)