Es ist nicht das erste Mal, dass Internetbetrüger versuchen Facebook-Accounts mit dieser Masche zu knacken. Nur diesmal ist diese Welle besonders hartnäckig.

Über den Facebook-Chat / Messenger werden immer wieder solche Nachrichten versendet:

“Bist das du im video!??” (sic) weckt man die Neugierde und verleitet den Nutzer dazu auf den Link zu klicken!

Dieser eine Klick kann fatale Folgen haben!

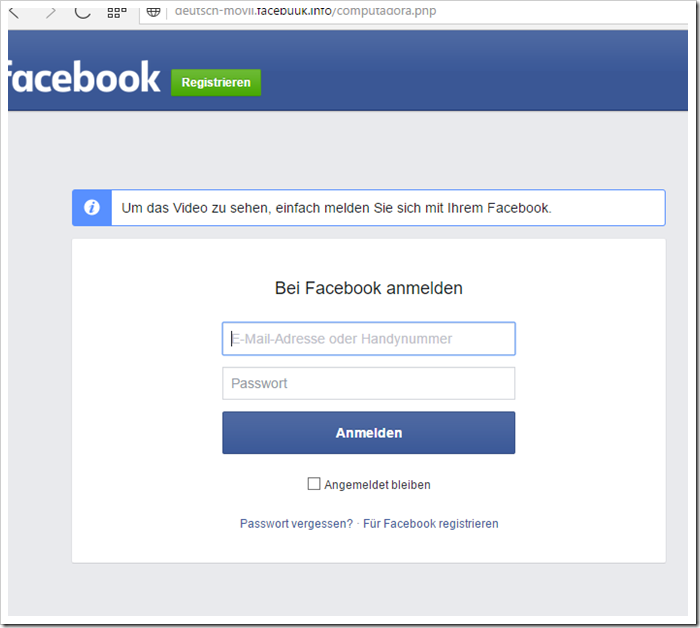

Sobald man dem Link folgt, öffnet sich eine Webseite mit einem Facebook-Login Formular.

Dem Nutzer wird vorgemacht, dass er sich bei Facebook erneut anmelden müsse. Doch dem ist NICHT so. Betrüger versuchen mit dieser Masche Nutzer in die Falle zu locken.

Sobald man hier seine Zugangsdaten eingibt, werden diese 1:1 sofort übertragen. Die Betrüger haben ab diesem Moment die Zugangsdaten des Opfers und könnten nun so das Facebook-Konto knacken!

Als Belohnung (?) wird man nach der Eingabe der Daten auf eine Sex-Dating Seite umgeleitet:

Wie kommt so eine Nachricht zustande?

Hier gibt es nun verschiedene Ansätze:

- Der User hat sich eine schädliche APP auf Facebook eingefangen

Lösung: Jene Apps entfernen, die einem dubios vorkommen. Hier geht es zu den App-Einstellungen auf Facebook - Der User hat sich eine dubiose Browser-Erweiterung installiert

Lösung: Browser-Erweiterungen öffnen und jene entfernen die einem nichts sagen oder ebenfalls dubios sind. - Der Rechner des Nutzers wurde von einem Trojaner befallen

Lösung: Seinen Rechner mit einem Virenscanner untersuchen lassen

Hinweise: 1) Dieser Inhalt gibt den Stand der Dinge wieder, der zum Zeitpunkt der Veröffentlichung aktuell war. Die Wiedergabe einzelner Bilder, Screenshots, Einbettungen oder Videosequenzen dient zur Auseinandersetzung der Sache mit dem Thema.

2) Einzelne Beiträge entstanden durch den Einsatz von maschineller Hilfe und wurde vor der Publikation gewissenhaft von der Mimikama-Redaktion kontrolliert. (Begründung)

FAKE NEWS BEKÄMPFEN! Unterstützen Sie Mimikama, um gemeinsam gegen Fake News vorzugehen und die Demokratie zu stärken. Helfen Sie mit, Fake News zu stoppen!

INSERT_STEADY_CHECKOUT_HERE