Sie tragen viele Namen, wie zum Beispiel OnlinePaymant AG, GiroPay AG oder Mail & Media AG, sie geben sich als angeblich “offene Rechnung” oder “Automatische Konto-Lastschrift konnte nicht vorgenommen werden” bzw. “ihr angegebenes Girokonto ist nicht ausreichend gedeckt” aus. Doch am Ende sind sie alle eins: gefährlich!

Diese Mails tragen zum einen im Anhang einen fiesen Trojaner, zum anderen erschrecken sie ihre Empfänger, da IN der Mail die kompletten Adressdaten, sowie die Telefonnummer des Empfängers angezeigt wird. Diese eingebauten Daten lassen dem Empfänger die Mail als “echt” erscheinen. Inhaltlich sind ALLE Mails sehr identisch, der Wortlaut variiert jedoch teilweise. Daher ist diese Mail lediglich ein Musterbeispiel:

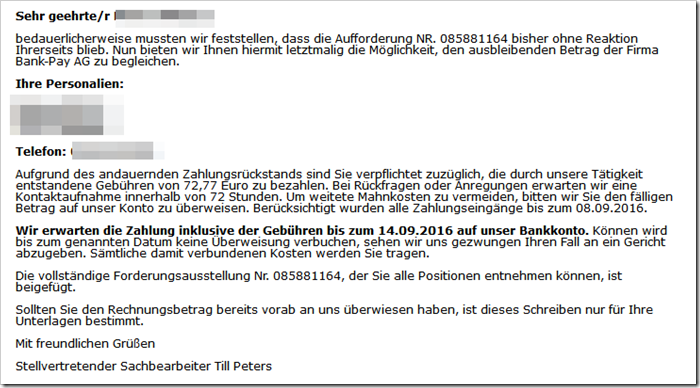

Im Wortlaut:

Sehr geehrte/r Marion (…),

bedauerlicherweise mussten wir feststellen, dass die Aufforderung NR. 085881164 bisher ohne Reaktion Ihrerseits blieb. Nun bieten wir Ihnen hiermit letztmalig die Möglichkeit, den ausbleibenden Betrag der Firma Bank-Pay AG zu begleichen.

Ihre Personalien:

Marion (…)

(…)str.18

4(…) (…)ln

Telefon: 02(….)Aufgrund des andauernden Zahlungsrückstands sind Sie verpflichtet zuzüglich, die durch unsere Tätigkeit entstandene Gebühren von 72,77 Euro zu bezahlen. Bei Rückfragen oder Anregungen erwarten wir eine Kontaktaufnahme innerhalb von 72 Stunden. Um weitete Mahnkosten zu vermeiden, bitten wir Sie den fälligen Betrag auf unser Konto zu überweisen. Berücksichtigt wurden alle Zahlungseingänge bis zum 08.09.2016.

Wir erwarten die Zahlung inklusive der Gebühren bis zum 14.09.2016 auf unser Bankkonto. Können wird bis zum genannten Datum keine Überweisung verbuchen, sehen wir uns gezwungen Ihren Fall an ein Gericht abzugeben. Sämtliche damit verbundenen Kosten werden Sie tragen.

Die vollständige Forderungsausstellung Nr. 085881164, der Sie alle Positionen entnehmen können, ist beigefügt.

Sollten Sie den Rechnungsbetrag bereits vorab an uns überwiesen haben, ist dieses Schreiben nur für Ihre Unterlagen bestimmt.

Mit freundlichen Grüßen

Stellvertretender Sachbearbeiter Till Peters

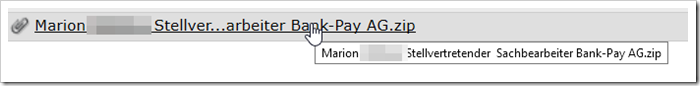

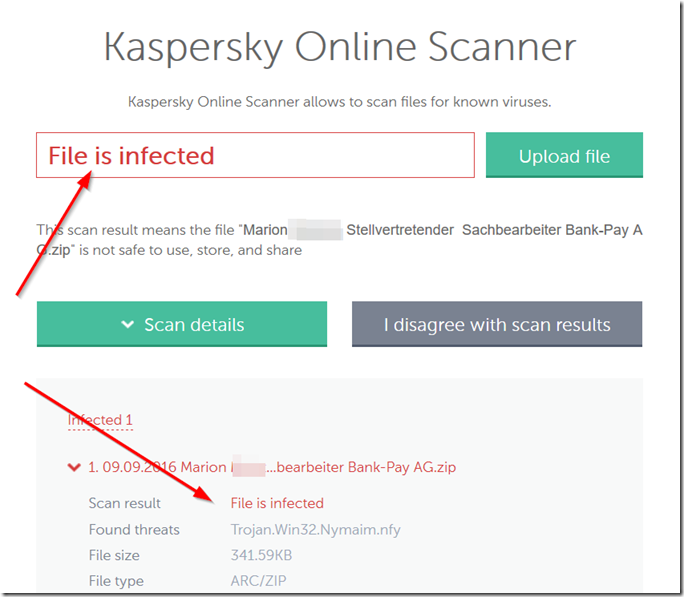

Der Anhang: ein Trojaner!

Was ist ein TROJANER?

Trojaner sind eigenständige Programme (.com), die vorgeben etwas anderes zu sein, als sie in Wahrheit sind. Wenn man die Datei ausführt, dann macht es einmal den Anschein, als würde nichts passieren.

Aber das stimmt nicht! Im Hintergrund wird ein Programm installiert.

Die Programme bzw. die Internetbetrüger, die hinter solchen Programmen stecken, haben nun z.B. Zugriff auf Ihre Daten bzw. können diese auch die völlige Kontrolle über Ihren Rechner haben.

Der verräterischste aller Dateianhänge ist der .zip Anhang. Mails von vertrauenswürdigen Quellen kommen niemals als .zip Datei, auch nicht als .com /.pif / .ico / .scr/ .exe Bitte nicht öffnen und den Inhalt ausführen, außer man erwartet bewusst eine solche Datei.

1) Wer den Dateianhang öffnet bzw. geöffnet hat und den Inhalt auch ausgeführt hat (das ist der kritische Punkt!), sollte als erstes einmal den PC von seinem Virenscanner untersuchen lassen.

2) Ändere alle Passwörter zu sozialen Netzwerken, Onlineshops usw. Bitte auch vorsichtshalber Bank oder Kreditkarteninstitut benachrichtigen.

Der Name des Anhangs ist immer dem Empfängernamen angepasst, so wie auch dem Inhalt der E-Mail. So finden sich als Namensbestandteil Worte wie “Rechtsanwalt” oder “Inkasso” wieder, jedoch handelt es sich bei dem Inhalt der angehängten Datei immer um einen Trojaner:

“Woher kennen diese Betrüger meinen Namen und meine Adresse?” Diese Frage stellen sich viele der Empfänger aus der aktuellen Welle von Trojanermails, da in diesen Mails der echte Name, zumeist die Realadresse des Empfängers und unter Umständen auch die echte Rufnummer aufgeführt ist.

Da steht ja mein Name und meine Adresse drin!

Natürlich ist fast allen Empfängern solcher Mails bewusst, dass es sich um einen Betrugsversuch handelt, darauf muss man nicht erneut eingehen. Der große Moment des Staunens liegt eh dort, wo man den eigenen Namen und die eigenen Adresse in der Mail sieht!

Die Frage nach der Herkunft der Daten wirft sich unweigerlich auf, doch an dieser Stelle muss man resignierend sagen: es ist nicht wirklich schwierig, Adressdatensätze zu kaufen. Ehrlich. Das geht sogar völlig legal. Allein die Googlesuche spuckt genügend Ergebnisse aus.

Adresshandel

Der Handel mit Adressen ist nicht neu. Ebenso die Variante, wie diese Adresshändler in den Besitz von Adressen gelangen. Das Stichwort ist hier: Leadgenerierung! Na, jetzt sollte es in den Köpfen klingeln: Onlinegewinnspiele zu Gutscheine von H&M, Mediamarkt, Saturn etc ….

Hinter diesen Gewinnspielveranstaltungen stecken fast immer Leadgenerierer. Ein “Lead” ist im Sinne des Marketing ein Kundendatensatz. Eine Agentur, welche Leads generiert, bemüht sich also darum, so viele Datensätze wie möglich aufzubauen. Dabei sind die wertvollen Datensätze jene, die recht vollständig und umfangreich sind. Name, Adresse, Telefonnummer, Mobilnummer und E-Mail Adresse sind da schon recht interessant. Wenn nun Alter, Schulbildung und Interessen dazu kommen, wird der “Lead” noch wertvoller. Und wenn man anschließend in einem Fragebogen sogar noch sein Konsumverhalten preisgibt, lacht die Agentur für Leadgenerierung und freut sich über einen sehr wertvollen Datensatz.

Diese werden natürlich letztendlich auch verkauft! In erster Linie zu Marketingzwecken. Dazu hat man ja auch bei den Gewinnspielen immer schön artig zugestimmt. Doch ist ein solcher Datensatz erst einmal auf dem freien Markt, kann er natürlich illegal durch Dritte weitergegeben werden. Kopierbar ist im Grunde genommen alles. Und schon landen Adressdatensätze aus dem Marketingbereich auf dem Schwarzmarkt. (an dieser Stelle halten wir uns mit der Aussage zurück, dass Datensätze aus der Leadgenerierung auch direkt an Betrüger weiterverkauft werden könnten).

Daher gilt allgemeinhin unsere Warnung: Vorsicht bei Onlinegewinnspielen (wir warnen ja nicht erst seit gestern).

Weitere Quellen

Neben dem Adresshandel gibt es natürlich noch weitere Möglichkeiten, wie Betrüger an Adressen für Spammails gelangen können. Datenlecks sind zum Beispiel eine nicht überschaubare Quelle. Die Webseite spam.tamagothi.de beschrieb bereits 2013, wo die Lücken liegen und dass es häufig Mitarbeiter der Firmen seien, die sich mit illegalem Datenhandel das eigene Gehalt ein wenig aufbessern:

Betroffen waren unter anderem die belgische Staatsbahn, Coca-Cola, verschiedene so genannte „Singlebörsen“ (hier nur meetOne als ein Beispiel) und mutmaßlich DHL. Desweiteren können im Regelfall schlecht bezahlte Mitarbeiter gewisser Callcenter frei auf Daten zugreifen, und es würde mich sehr überraschen, wenn da nicht der eine oder andere nach Möglichkeiten suchen würde, sein mieses Gehalt aufzubessern. Dass selbst bei großen Anbietern von Pornografie sehr wenig Wert auf Datensicherheit gelegt wird, sei hier nur eine kleine Ergänzung.

Social Media Anwendungen

Noch ein Punkt, vor dem wir immer gewarnt haben: diese ganzen kleinen Test- und Spass-Apps auf Facebook, welche Zugriffe auf das eigene Konto benötigen, können natürlich auch Daten auslesen. Weißt Du, was am Ende mit diesen Daten geschieht? Liest Du bei jeder Facebookanwendung genau, auf welche Daten diese Zugriff verlangt? Schaust Du auch immer genau, wie seriös die einzelnen Anbieter der Anwendungen sind? Schwarze Schafe ziehen mit ihren Facebook-Anwendungen bewusst den Nutzern die Daten aus der Tasche.

Daneben sei auch erwähnt, dass die sozialen Netzwerke (Facebook oder aber auch der WhatsApp Messenger) auch nicht zimperlich im Verkauf von Daten sind.

Vorsicht walten lassen

Daher gilt: man sollte immer vorsichtig im Umgang mit den eigenen Daten sein! Gerade im Bezug auf Onlinegewinnspiele sollte man sich immer Fragen, wie hoch die eigene Gewinnchance ist und ob man nicht grundsätzlich eher verliert, wenn man Adresshändlern seinen Daten preisgibt.

Hinweise: 1) Dieser Inhalt gibt den Stand der Dinge wieder, der zum Zeitpunkt der Veröffentlichung aktuell war. Die Wiedergabe einzelner Bilder, Screenshots, Einbettungen oder Videosequenzen dient zur Auseinandersetzung der Sache mit dem Thema.

2) Einzelne Beiträge entstanden durch den Einsatz von maschineller Hilfe und wurde vor der Publikation gewissenhaft von der Mimikama-Redaktion kontrolliert. (Begründung)

FAKE NEWS BEKÄMPFEN! Unterstützen Sie Mimikama, um gemeinsam gegen Fake News vorzugehen und die Demokratie zu stärken. Helfen Sie mit, Fake News zu stoppen!

INSERT_STEADY_CHECKOUT_HERE