Aktuell bekommt die Polizei Niedersachsen über ihre Spam-Mitteilungen zahlreiche Weiterleitungen von Bürgerinnen und Bürgern, die nachfolgende Mails im Namen von 1&1 oder IONOS bekommen haben. Die Täter fordern unter einem Vorwand die angeschriebenen Personen auf, einen Link oder Anhang anzuklicken, der dann Zugangsdaten zu 1&1 / IONOS abphisht!

„Das Passwort für Ihre E-Mail-Adresse (…de) läuft in 24 Stunden ab…“ oder

„Wir aktualisieren die Allgemeinen Geschäftsbedingungen…“

So sehen die ersten Zeilen der gefälschten Mails aus. Die Täter erhoffen, dass die angeschriebenen Personen auf die enthaltenen Links klicken oder sogar die mitgeschickte HTML-Datei im Browser öffnen.

Zwei Beispiele gefälschter 1&1 / Ionos-Mails (andere Varianten möglich):

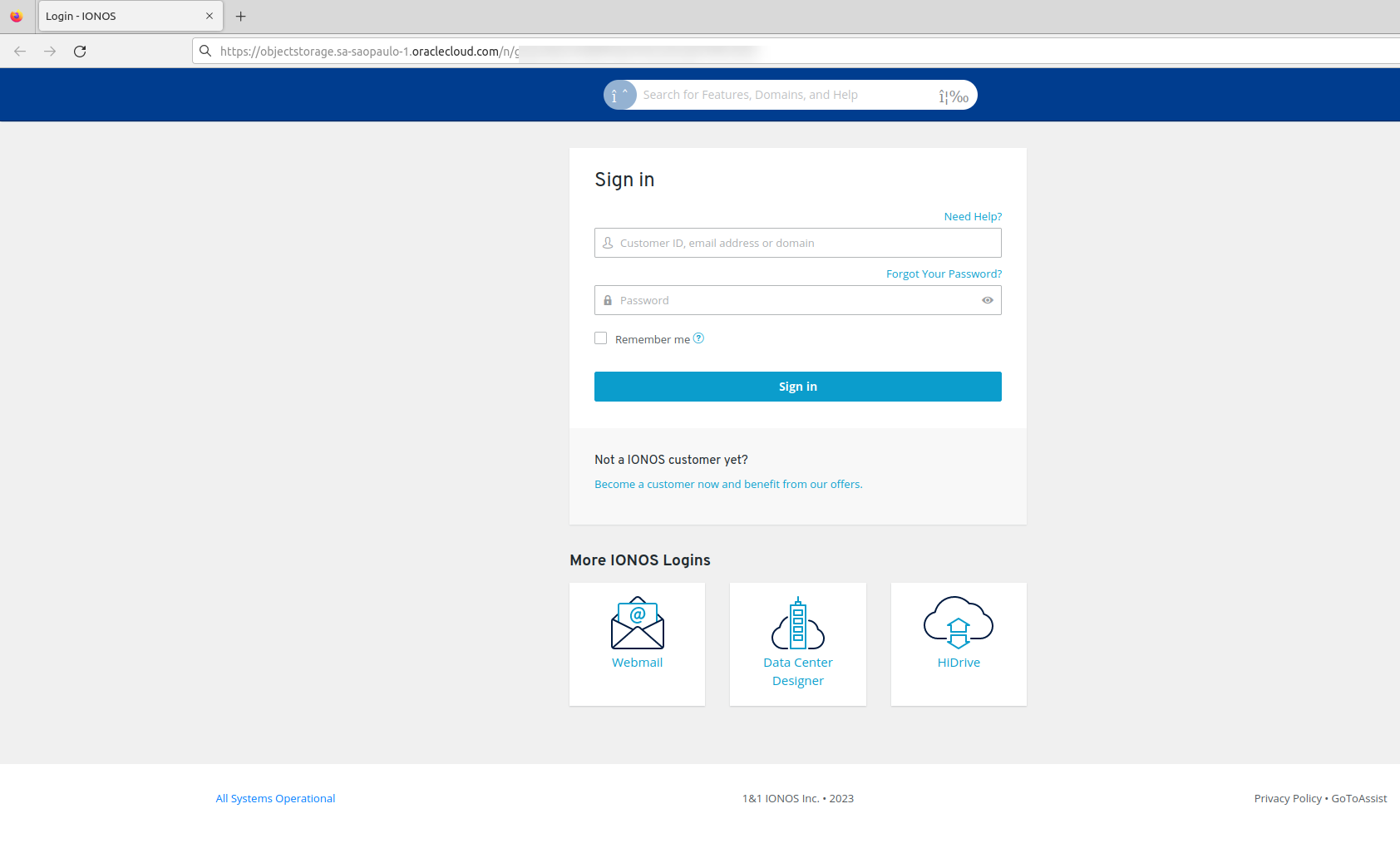

Wer der Aufforderung folgt, dem wird eine Loginseite präsentiert, die dem Login von 1&1 / IONOS nachempfunden wurde.

Hier greifen die Täter sogleich die Zugangsdaten zum Kundenportal ab. In der Onlineversion werden diese Daten sogar noch zeitgleich überprüft und es erfolgt eine Fehlermeldung, wenn die Daten auch fehlerhaft eingegeben wurden.

Interessanterweise wurden in den von uns bisher geprüften Mails auch tatsächlich nur 1&1 bzw. IONOS-Kunden angeschrieben. Wie die Täter diese Daten erlangt haben, ist uns derzeit nicht bekannt. Die Begrüßung in der Mail erfolgte in der Regel mit „Hallo“ und nochfolgender Mailanschrift. Ein direkter Kundenname, also eine persönliche Ansprache erfolgte bisher jedoch nicht. Auch wurden keine kundentypischne Daten (z.B. Vertragsnummern, Kundennummern…) genannt. Ob die in der Beispiel-Mail (siehe oben) genannte Vertragsnummer stimmt, können wir nicht überprüfen.

Kundensupport kontaktieren!

Wer auf diese Masche hereingefallen ist, sollte unverzüglich den echten Kundensupport kontaktieren und die eigenen Zugangsdaten ändern. Denken Sie dabei auch an Passwörter und Zugangsdaten für ggf. bestehende Webseiten, FTP-Zugänge, Mailaccounts usw.

Prüfen Sie, ob bereits Veränderungen in den Daten (unbekannte Mailadressen, neue Mailadressen, Weiterleitungen usw.) vorgenommen wurden.

Erstatten Sie im Anschluss bei Ihrer örtlichen Polizei Anzeige oder nutzen Sie Ihre jeweilige Onlinewache.

Zudem nochmal der Hinweis: Reagieren Sie nicht unüberlegt und ungeprüft auf solche Mails. Klicken Sie nicht auf Links oder Anhänge. Solche Behauptungen können Sie beim echten Kundensupport gegenprüfen! Es besteht neben der Phishinggefahr auch immer wieder die Gefahr von Schadsoftware, die auf den Webseiten übertragen wird oder mittels angehängter Datei ausgeführt wird!

Quelle:

Polizeiprävention

Aktuelle Phishing-Warnungen: HIER

Unterstütze jetzt Mimikama – Für Wahrheit und Demokratie! Gründlicher Recherchen und das Bekämpfen von Falschinformationen sind heute wichtiger für unsere Demokratie als jemals zuvor. Unsere Inhalte sind frei zugänglich, weil jeder das Recht auf verlässliche Informationen hat. Unterstützen Sie Mimikama

Mehr von Mimikama

Hinweise: 1) Dieser Inhalt gibt den Stand der Dinge wieder, der zum Zeitpunkt der Veröffentlichung aktuell war. Die Wiedergabe einzelner Bilder, Screenshots, Einbettungen oder Videosequenzen dient zur Auseinandersetzung der Sache mit dem Thema.

2) Einzelne Beiträge entstanden durch den Einsatz von maschineller Hilfe und wurde vor der Publikation gewissenhaft von der Mimikama-Redaktion kontrolliert. (Begründung)