Versendet Ihr E-Mail Account selbständig Nachrichten?

Autor: Tom Wannenmacher

Wir brauchen deine Hilfe – Unterstütze uns!

In einer Welt, die zunehmend von Fehlinformationen und Fake News überflutet wird, setzen wir bei Mimikama uns jeden Tag dafür ein, dir verlässliche und geprüfte Informationen zu bieten. Unser Engagement im Kampf gegen Desinformation bedeutet, dass wir ständig aufklären und informieren müssen, was natürlich auch Kosten verursacht.

Deine Unterstützung ist jetzt wichtiger denn je.

Wenn du den Wert unserer Arbeit erkennst und die Bedeutung einer gut informierten Gesellschaft für die Demokratie schätzt, bitten wir dich, über eine finanzielle Unterstützung nachzudenken.

Schon kleine Beiträge können einen großen Unterschied machen und helfen uns, unsere Unabhängigkeit zu bewahren und unsere Mission fortzusetzen.

So kannst du helfen!

PayPal: Für schnelle und einfache Online-Zahlungen.

Steady: für regelmäßige Unterstützung.

Versendet Ihr E-Mail Account selbständig Nachrichten? Dann könnte es sein, dass Ihr PC einem Botnet angehört!

In der letzten Zeit haben wir vermehrt Anfragen bekommen, weil Nutzer festgestellt haben, dass von ihren E-Mail Accounts auffällige E-Mails versendet wurden. Diese waren mit Links oder Anhängen versehen, die sie nie abgesendet haben.

Hier müssen wir annehmen, dass der betreffende Rechner zu einem Botnet gehört.

Vorab: Dies kann jedem User passieren.

Man muss nicht zwangsläufig einen Link anklicken oder einen Download ausführen, und es kann auch auf Seriösen Seiten geschehen, Stichwort die „Drive by Methode“.

Daher möchten wir zuerst erklären, was ein Botnet ist.

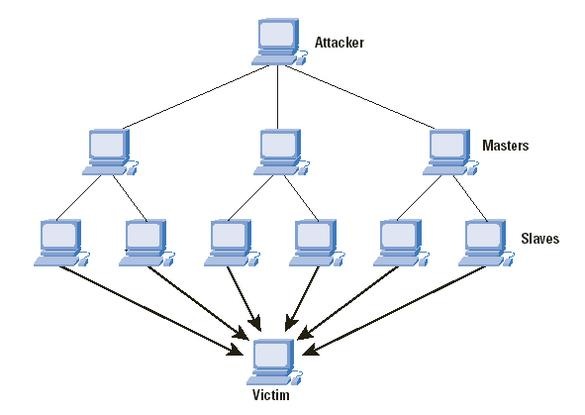

Der Begriff Botnet ist ein Kunstwort, zusammengesetzt aus RoBot und Netz. Der Begriff kennzeichnet ein System aus mehreren Rechnern (Tausende bis hin zu Millionen), die gekapert wurden und „ferngesteuert“ werden.

Wie werde ich unfreiwilliger Teil eines Botnets?

Es gibt mehrere Wege, infiziert zu werden.

1.) E-Mails:

Mit Anhängen oder Links die geklickt werden.

2.) Downloads:

An denen ein Schadprogramm angehängt ist, Trojaner.

3.) Exploits:

Hier werden Sicherheitslücken auf dem PC, in den Browsern ausgenutzt. Sie werden aktiviert in dem der Nutzer auf präparierte Links klickt.

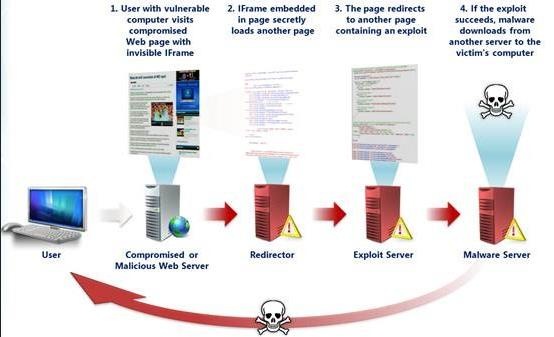

4.) Drive by infection:

Hier werden sie beim Aufruf der Seite automatisch aktiviert.

5.) Drive-by-Downloads:

Ein Drive-by-Download bezeichnet das unbewusste und unbeabsichtigte herunterladen von Software auf den Computer eines Benutzers. Unter anderem wird damit das unerwünschte Herunterladen von Schadsoftware, allein durch das Anschauen einer dafür präparierten Webseite, bezeichnet.

Da es Hackern auch immer wieder gelingt, seriöse Webseiten zu manipulieren, besteht die Gefahr nicht nur beim ansurfen zwielichtiger Seiten.

Welchen Schaden können Botnet-infizierte Computer anrichten?

Es gibt mehrere Arten, einen Botnet infizierten Rechner einzusetzen:

– Versand von Spam

– DDoS-Attacken

– Proxies

– Datendiebstahl

– Speichermedium für illegale Inhalte

Spam durch Bot-Nets.

Die Ressourcen (Bots = Gekaperte Rechner) können, wie in der Auflistung, zu verschiedenen Zwecken eingesetzt werden, z.B. Spam-Mail Versand. So können schnell mal mehrere Millionen Spam-Mails versendet werden, in harmlosen Fällen nur mit unerwünschter Werbung, aber im Extremfall auch mit Schädlichen Inhalten.

Warum werden Spam-Bots benutzt?

Diese Spam Bots haben den Vorteil, dass sie billig sind und so innerhalb kürzester Zeit eine große Anzahl von Spams versendet werden kann, ohne dass diese sofort ausgefiltert werden können, da der Versand nur wenige Millisekunden dauert.

DDOS durch Bot-Nets:

DDos-Attacken sind koordinierte Angriffe auf Server, welche gleichzeitig ablaufen, um einen Server vor der Anfragenflut kollabieren zu lassen.

Unter einer DDOS Attacke versteht man die Konzentrierte, koordinierte Attacke einiger Tausend oder auch mehr Bots.

Beispiel: Wenn ein Server mit (sagen wir stündlich) 10.000 Anfragen gut zurechtkommt, wird dieser durch das Botnetz mit 100.000 Anfragen IN EINER Minute bombardiert und kollabiert unter der Belastung.

Proxy:

Wenn ein Bot als Proxy verwendet wird, dient er sozusagen als Schutzschild für den Angreifenden Rechner, da dessen Signatur durch die des übernommenen Rechners gedeckt wird. Der Angreifer macht sich sozusagen Unsichtbar.

Datendiebstahl:

Die Daten des Übernommenen Rechners können ausgelesen und verwendet werden. Passwörter, Kontodaten usw., sind für den Angreifer frei zugänglich.

Speicher illegaler Inhalte:

Bots können auch als Festplatte für illegale Inhalte genutzt werden. So können Raubkopien und andere illegale Inhalte fremdgespeichert werden, sind aber jederzeit griffbereit für dem Master (Kapernder Rechner).

Exploits:

Hier werden Sicherheitslücken im Betriebssystem, Browser oder Programmen ausgenutzt. Man lässt praktisch eine Hintertür auf. Was Nutzt es, wenn das Scheunentor verriegelt ist, aber der Heuboden offen und mit einer Leiter zugänglich ist?

Wichtige Schutzmaßnahmen dagegen bedeutet, dass alle Systemkomponenten auf dem neuesten Stand gehalten werden. Nur den Antivirenschutz zu aktualisieren ist NICHT genug.

Daher ist es wichtig, regelmäßig angebotene Sicherheitsupdates auszuführen. Wir können nur immer wieder daran erinnern, dass nur ein kompletter Schutz hilfreich ist.

An dieser Stelle möchte ich mich für die Unterstützung bei Heiko Garde vom PC-Pannendienst Garde und beim Team von Botfrei.de bedanken.

Verweise:

- Botfrei.de Technik

- Botfrei.de FAQ zu Botnetzen

- Anti Bot CD 3.5 von Botfrei.de

- Check&Secure: Checke deinen PC

- Botfrei.de Youtube video

- BSI: Gefahren im Netz, Botnetze

- BSI: Basisschutz für den PC

- BSI: DDOS Attacken

- Wikipedia: Käufliche Nutzung von Botnetzen

Autoren: Andre, mimikama.org

FAKE NEWS BEKÄMPFEN

Unterstützen Sie Mimikama, um gemeinsam gegen Fake News vorzugehen und die Demokratie zu stärken. Helfen Sie mit, Fake News zu stoppen!

Mit Deiner Unterstützung via PayPal, Banküberweisung, Steady oder Patreon ermöglichst Du es uns, Falschmeldungen zu entlarven und klare Fakten zu präsentieren. Jeder Beitrag, groß oder klein, macht einen Unterschied. Vielen Dank für Deine Hilfe! ❤️

Mimikama-Webshop

Unser Ziel bei Mimikama ist einfach: Wir kämpfen mit Humor und Scharfsinn gegen Desinformation und Verschwörungstheorien.

Hinweise: 1) Dieser Inhalt gibt den Stand der Dinge wieder, der zum Zeitpunkt der Veröffentlichung aktuell

war. Die Wiedergabe einzelner Bilder, Screenshots, Einbettungen oder Videosequenzen dient zur

Auseinandersetzung der Sache mit dem Thema.

2) Einzelne Beiträge (keine Faktenchecks) entstanden durch den Einsatz von maschineller Hilfe und

wurde vor der Publikation gewissenhaft von der Mimikama-Redaktion kontrolliert. (Begründung)

Mit deiner Hilfe unterstützt du eine der wichtigsten unabhängigen Informationsquellen zum Thema Fake News und Verbraucherschutz im deutschsprachigen Raum

INSERT_STEADY_CHECKOUT_HERE

Kämpfe mit uns für ein echtes, faktenbasiertes Internet! Besorgt über Falschmeldungen? Unterstütze Mimikama und hilf uns, Qualität und Vertrauen im digitalen Raum zu fördern. Dein Beitrag, egal in welcher Höhe, hilft uns, weiterhin für eine wahrheitsgetreue Online-Welt zu arbeiten. Unterstütze jetzt und mach einen echten Unterschied! Werde auch Du ein jetzt ein Botschafter von Mimikama

Mehr von Mimikama

Mimikama Workshops & Vorträge: Stark gegen Fake News!

Mit unseren Workshops erleben Sie ein Feuerwerk an Impulsen mit echtem Mehrwert in Medienkompetenz, lernen Fake News und deren Manipulation zu erkennen, schützen sich vor Falschmeldungen und deren Auswirkungen und fördern dabei einen informierten, kritischen und transparenten Umgang mit Informationen.